jueves, 20 de octubre de 2016

martes, 18 de octubre de 2016

Tarea 1.1

Tipos de ataques

-Ataques lógicos:

-Trashing (cartoneo):

-Modificación (daño): la modificación o daño se puede dar como:

-Otros ataques

Ataque de fuerza bruta. No es necesariamente un procedimiento que se deba realizar por procesos informáticos, aunque este sistema ahorraría tiempos, energías y esfuerzos. El sistema de ataque por fuerza bruta, trata de recuperar una clave probando todas las combinaciones posibles hasta encontrar aquella que se busca, y que permite el acceso al sistema, programa o archivo en estudio.

Este ocurre generalmente cuando un usuario anota su login y password en un papel y luego, cuando lo recuerda, lo arroja a la basura. Esto por más inocente que parezca es el que puede aprovechar un atacante para hacerse de una llave para entrar al sistema.

-Monitorización:

Este tipo de ataque se realiza para observar a la victima y su sistema, con el objetivo de establecer sus vulnerabilidades y posibles formas de acceso futuro.

Este tipo de ataque se realiza para observar a la victima y su sistema, con el objetivo de establecer sus vulnerabilidades y posibles formas de acceso futuro.

-Ataques de autenticación:

Este tipo de ataque tiene como objetivo engañar al sistema de la víctima para ingresar al mismo. Generalmente este engaño se realiza tomando las sesiones ya establecidas por la víctima u obteniendo su nombre de usuario y password.

Este tipo de ataque tiene como objetivo engañar al sistema de la víctima para ingresar al mismo. Generalmente este engaño se realiza tomando las sesiones ya establecidas por la víctima u obteniendo su nombre de usuario y password.

-Denial of Service(DoS):

Los protocolos existentes actualmente fueron diseñados para ser hechos en una comunidad abierta y con una relación de confianza mutua. La realidad indica que es más fácil desorganizar el funcionamiento de un sistema que acceder al mismo; así los ataques de Negación de Servicio tienen como objetivo saturar los recursos de la víctima de forma tal que se inhabilita los servicios brindados por la misma.

Los protocolos existentes actualmente fueron diseñados para ser hechos en una comunidad abierta y con una relación de confianza mutua. La realidad indica que es más fácil desorganizar el funcionamiento de un sistema que acceder al mismo; así los ataques de Negación de Servicio tienen como objetivo saturar los recursos de la víctima de forma tal que se inhabilita los servicios brindados por la misma.

-Modificación (daño): la modificación o daño se puede dar como:

-Tampering o Data Diddling: Esta categoría se refiere a la modificación desautorizada de los datos o el SOFTWARE INSTALADO en el sistema víctima (incluyendo borrado de archivos). Borrado de Huellas: El borrado de huellas es una de las tareas más importantes que debe realizar el intruso después de ingresar en un sistema, ya que, si se detecta su ingreso, el administrador buscará como conseguir "tapar el hueco" de seguridad, evitar ataques futuros e incluso rastrear al atacante.

-Otros ataques

Ataque de fuerza bruta. No es necesariamente un procedimiento que se deba realizar por procesos informáticos, aunque este sistema ahorraría tiempos, energías y esfuerzos. El sistema de ataque por fuerza bruta, trata de recuperar una clave probando todas las combinaciones posibles hasta encontrar aquella que se busca, y que permite el acceso al sistema, programa o archivo en estudio.

lunes, 17 de octubre de 2016

Tarea 1

Ejercicio 1:

El derecho laboral.

El Derecho laboral (también conocido como Derecho del trabajo o Derecho social ) es una rama del Derecho cuyos principios y normas jurídicas tienen por objeto la tutela del trabajo humano realizado en forma libre, por cuenta ajena, en relación de dependencia y a cambio de una contraprestación. Es un sistema normativo heterónomo y autónomo que regula determinados tipos de trabajo dependiente y de relaciones laborales.

Tarea 1.6

Cambiar la velocidad del adaptador de red con Cisco packet tracer.

Paso 1:

Elegimos los elementos con los que queremos trabajar:

-un pc

-un portátil

-un servidor

Paso 2:

Hacemos clic derecho en el servidor y en Fastethernet.

Tarea 1.5

Como cambiar la velocidad de un adaptador de red

Paso 1:

Pulsamos inicio y nos vamos a panel de control

Paso 2:

En panel de control clickeamos en redes e Internet.

domingo, 16 de octubre de 2016

Tarea 2.1

Ejercicio 1:

Relaciones laborales.

Las relaciones laborales son aquellas que se establecen entre el trabajo y el capital en el proceso productivo. En esa relación, la persona que aporta el trabajo se denomina trabajador, en tanto que la que aporta el capital se denomina patronal o empresario. El trabajador siempre es una persona física, en tanto que el empleador puede ser tanto una persona física como una persona juridica. En las sociedades modernas la relación laboral se regula por un contrato de trabajo en el cual ambas partes son formalmente libres.Fuente: https://es.wikipedia.org/wiki/Relaciones_laborales

Ejercicio 2:

Condiciones de la prestación de trabajo de la relación laboral.

- Voluntaria (voluntariedad): El trabajo debe ser realizado voluntariamente. El trabajador no puede ser obligado a efectuar el trabajo contra su voluntad.

- Por cuenta ajena (ajenidad): El fruto del trabajo no es del trabajador sino del empresario, por cuya cuenta trabaja.

- Retribuida (retribución): El trabajador debe ser retribuido por el trabajo desarrollado, es decir, recibe un salario por su trabajo.

- Dependiente (dependencia o subordinación): El trabajador esta sometido al poder de organizacion y disciplina del empresario, es decir, trabajara con los medios y materiales suministrados por la propia empresa y recibirá ordenes sobre cómo, cuando y donde se ha de realizar su trabajo.

viernes, 14 de octubre de 2016

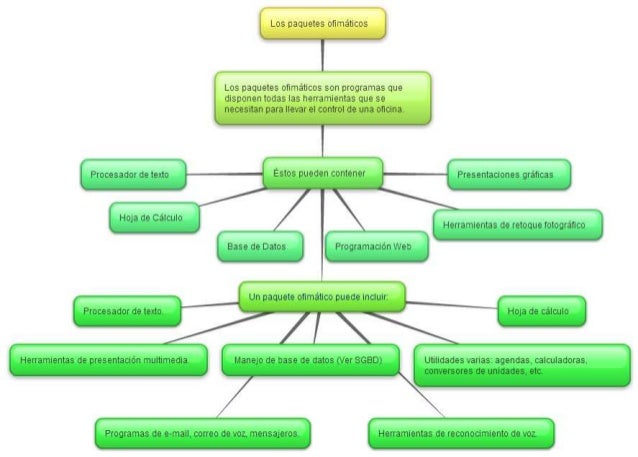

Esquema de los tipos de paquetes ofimaticos

Microsoft Office: es una suite ofimática que abarca el mercado completo en Internet e interrelaciona aplicaciones de escritorio, servidores y servicios para los sistemas operativos Microsoft Windows y Mac OS X. La última versión de la suite ofimática es elMicrosoft Office 2016.

Aplicaciones:

Microsoft Word

Microsoft Word es un programa completo de procesamiento de texto para los sistemas operativos de Windows y Mac.

Microsoft Excel

Microsoft Excel es un programa de hojas de cálculo que permite realizar cálculos, contiene herramientas de gráficos, tablas dinámicas y soporte para lenguajes de programación de macros, compatibles con los sistemas operativos de Windows y Mac.

Microsoft PowerPoint

Microsoft PowerPoint es un programa de presentación para los sistemas operativos de Windows y Mac. Consulte Novedades de PowerPoint 2013o Comparar PowerPoint 2016 para Mac con PowerPoint 2013 para escritorio de Windows.

Microsoft OneNote

Microsoft OneNote es un programa para notas de forma libre, compatible con los sistemas operativos de Windows.

Microsoft Outlook

Microsoft Outlook es un programa de correo electrónico para los sistemas operativos de Windows y Mac.

Microsoft Publisher

Microsoft Publisher es un programa de creación de publicaciones para sistemas operativos de Windows.

Microsoft Access

Microsoft Access es una solución de gestión de bases de datos para sistemas operativos de Windows.

Skype Empresarial

Skype Empresarial es una aplicación de comunicaciones unificadas y un cliente de mensajería instantánea.

Microsoft InfoPath

Microsoft InfoPath es un programa que le permite diseñar, distribuir, completar y enviar formularios electrónicos. Puede añadir los elementos web de InfoPath Web a un sitio de SharePoint Online.

Microsoft PowerPoint es un programa de presentación para los sistemas operativos de Windows y Mac. Consulte Novedades de PowerPoint 2013o Comparar PowerPoint 2016 para Mac con PowerPoint 2013 para escritorio de Windows.

Microsoft OneNote

Microsoft OneNote es un programa para notas de forma libre, compatible con los sistemas operativos de Windows.

Microsoft Outlook

Microsoft Outlook es un programa de correo electrónico para los sistemas operativos de Windows y Mac.

Microsoft Publisher

Microsoft Publisher es un programa de creación de publicaciones para sistemas operativos de Windows.

Microsoft Access

Microsoft Access es una solución de gestión de bases de datos para sistemas operativos de Windows.

Skype Empresarial

Skype Empresarial es una aplicación de comunicaciones unificadas y un cliente de mensajería instantánea.

Microsoft InfoPath

Microsoft InfoPath es un programa que le permite diseñar, distribuir, completar y enviar formularios electrónicos. Puede añadir los elementos web de InfoPath Web a un sitio de SharePoint Online.

Paquetes ofimaticos.

Ejercicio 1:

Un paquete ofimático puede incluir:

* Procesador de texto.

* Hoja de calculo.

* Herramientas de presentación multimedia.

* Manejo de base de datos (Ver SGBD).

* Utilidades varias: agendas, calculadoras, conversores de unidades, etc.

* Programas de e-mail, correo de voz mensajeros.

* Herramientas de reconocimiento de voz.

Tarea 1.5 Red Microsoft W95 y W98 con netBEUI

Paso 1:

Abrimos la maquina virtual con windows 98.

Paso 2:

Hacemos click derecho en entorno de red y en propiedades.

jueves, 13 de octubre de 2016

Tarea 1.4 Red Microsoft W95 con netBEUI

Paso 1:

Encendemos el sistema operativo del windows 95, servidor y cliente.

Paso 2:

Hacemos click derecho en entorno de red y hacemos click en propiedades.

martes, 11 de octubre de 2016

Insertar protocolos de windows 98

1ºPaso:

Encendemos la maquina virtual.

2ºPaso:

Hacemos click derecho sobre entorno de red y cliqueamos propiedades.

lunes, 10 de octubre de 2016

Adaptadores de red

Adaptador 4:

Documentación: El Realtek RTL8192CU-GR es un MIMO de un solo chip altamente integrado (entrada múltiple, salida múltiple) LAN inalámbrica (WLAN) USB 2.0 tarjeta de red que cumpla con la especificación 802.11n. Combina un MAC, una banda base capaz 2T2R, y RF en un solo chip. El RTL8192CU ofrece una solución completa para un cliente inalámbrico de alto rendimiento.

Fuente: http://www.realtek.com.tw/products/productsView.aspx?Langid=1&PFid=48&Level=5&Conn=4&ProdID=277

Adaptadores de red

Adaptador 3:

Documentación: Esta es la tarjeta de interfaz de red EtherLink XL Combo PCI para su 10BASE-T o Coaxial de red de 3Com. Esta tarjeta es ideal para aquellos que quieren un rendimiento óptimo de sus equipos de bus PCI con la flexibilidad de una tarjeta combinada que contiene RJ-45, conectores BNC y AUI. La serie EtherLink XL de tarjetas de interfaz incluye la tecnología de acceso paralelo de Tareas y el ritmo interactivo con DynamicAccess características que permiten que la tarjeta sea un componente de red activo que interactúa con la red para mejorar el rendimiento.

Fuente: http://www.zdtronic.com/NETWORKING/3COM-NETWORKING/3COM-3C900-TPO-ETHERLINK-XL-ETHERNET-10MBPS-RJ-45-PCI.html

Drivers: http://www.network-drivers.com/companies/2.htm

Documentación: Esta es la tarjeta de interfaz de red EtherLink XL Combo PCI para su 10BASE-T o Coaxial de red de 3Com. Esta tarjeta es ideal para aquellos que quieren un rendimiento óptimo de sus equipos de bus PCI con la flexibilidad de una tarjeta combinada que contiene RJ-45, conectores BNC y AUI. La serie EtherLink XL de tarjetas de interfaz incluye la tecnología de acceso paralelo de Tareas y el ritmo interactivo con DynamicAccess características que permiten que la tarjeta sea un componente de red activo que interactúa con la red para mejorar el rendimiento.

Fuente: http://www.zdtronic.com/NETWORKING/3COM-NETWORKING/3COM-3C900-TPO-ETHERLINK-XL-ETHERNET-10MBPS-RJ-45-PCI.html

Drivers: http://www.network-drivers.com/companies/2.htm

Adaptadores de red

Adaptador 2:

Documentación: This product is covered by one or more of the following patents:

US5,307,459, US5,434,872, US5,732,094, US6,570,884, US6,115,776, and US6,327,625.

The Realtek RTL8139C(L) is a highly integrated and cost-effective single-chip Fast Ethernet controller. It is enhanced with an ACPI (Advanced Configuration Power Interface) management function for PCI/Mini-PCI/Cardbus in order to provide efficient power management for advanced operating systems with OSPM (Operating System Directed Power Management). The RTL8139C(L) also provides a remote wake-up function by Magic Packet & Wake-up Frame to increase cost-efficiency in network maintenance and management. Furthermore, it supports the Cardbus interface for PC Card applications and is an ideal solution for notebook/motherboard-embedded network design.

Documentación: This product is covered by one or more of the following patents:

The Realtek RTL8139C(L) is a highly integrated and cost-effective single-chip Fast Ethernet controller. It is enhanced with an ACPI (Advanced Configuration Power Interface) management function for PCI/Mini-PCI/Cardbus in order to provide efficient power management for advanced operating systems with OSPM (Operating System Directed Power Management). The RTL8139C(L) also provides a remote wake-up function by Magic Packet & Wake-up Frame to increase cost-efficiency in network maintenance and management. Furthermore, it supports the Cardbus interface for PC Card applications and is an ideal solution for notebook/motherboard-embedded network design.

Adaptadores de red

Adaptador de red 1:

Documentación: KINGSTON TECHNOLOGY KNE-2021LC 16 bit ISA adaptador ETHERNET (10 BASE TRJ45 y conector BNC) - Tecnología de conectividad: Con Tipo de cableado: Ethernet 10Base-2, Ethernet 10Base-T Velocidad de transferencia de datos: 10 Mbps protocolo de enlace de datos: Ethernet Cumplimiento de normas: IEEE 802,3, (paquebotes directamentede MixVale colectas UK).

Suscribirse a:

Entradas (Atom)